Wie XDR eine Schlüsselrolle beim Erreichen von Zero Trust spielen kann

Die Zielvorgaben für die Sicherheit verschieben sich rapide, weil die gesetzlichen Bestimmungen offene und transparente Cloud-basierten Systeme ermöglichen und somit die Angriffsfläche der IT in den Unternehmen vergrössern. Die traditionelle Vorstellung von Perimetersicherheit wird damit weiter ins Wanken gebracht.

Mit den jüngsten Einflüssen auf die IT-Security, wie z. B. die Umstellung auf Remote-Work während der COVID-19-Pandemie, dem Aufkommen des Internets der Dinge (IoT), der Ausbreitung von 5G und IPV6 sowie der Zunahme gezielter RansomeOps-Angriffe, hat sich dieser Trend weiter beschleunigt.

Infolgedessen sind neue Sicherheitsrisiken entstanden, da sich die Taktiken der Angreifer weiterentwickeln und auf diese neuen Angriffsvektoren abzielen. Angesichts dieser wachsenden Bedrohungslandschaft betrachten viele Unternehmen Zero-Trust-Architekturen als wertvollen Rahmen für die Cybersicherheit.

Was ist ein Zero Trust Sicherheitsansatz?

Der Begriff Zero-Trust-Sicherheit wurde erstmals von John Kindervag verwendet und besagt, dass keine Umgebung vollständig sicher ist, da das Vertrauen innerhalb des Netzwerks oft falsch eingesetzt wird. Ausserdem wird damit anerkannt, dass sich die meisten Investitionen auf die Sicherung von Netzwerken und Geräten konzentrieren, was auf Kosten der Unternehmensdaten geht, die oft die Kronjuwelen des Unternehmens sind.

Zero Trust ist…

«… ein konzeptionelles und architektonisches Modell dafür, wie Sicherheitsteams Netzwerke in sichere Mikro-Perimeter umgestalten, Verschleierung zur Stärkung der Datensicherheit nutzen, die mit übermässigen Benutzerrechten verbundenen Risiken begrenzen und Analysen und Automatisierung zur drastischen Verbesserung der Sicherheitserkennung und -reaktion nutzen sollten.»

Das National Institute of Standards and Technology (NIST) hat Zero Trust weiter beschrieben als den Begriff für:

«eine sich entwickelnde Reihe von Paradigmen der Cybersicherheit, die die Verteidigung von statischen, netzwerkbasierten Perimetern auf Benutzer, Anlagen und Ressourcen verlagern. Eine Zero-Trust-Architektur (ZTA) verwendet Zero-Trust-Prinzipien für die Planung von Industrie- und Unternehmensinfrastrukturen und -abläufen. Zero Trust geht davon aus, dass Vermögenswerten oder Benutzerkonten kein implizites Vertrauen gewährt wird, das allein auf ihrem physischen oder Netzwerkstandort (d. h. lokale Netzwerke im Vergleich zum Internet) oder auf dem Eigentum an Vermögenswerten (Unternehmen oder Privatpersonen) beruht. Authentifizierung und Autorisierung (sowohl des Subjekts als auch des Geräts) sind diskrete Funktionen, die durchgeführt werden, bevor eine Sitzung mit einer Unternehmensressource aufgebaut wird… Der Netzwerkstandort wird nicht mehr als Hauptkomponente für die Sicherheitslage der Ressource angesehen.»

Was ist XDR?

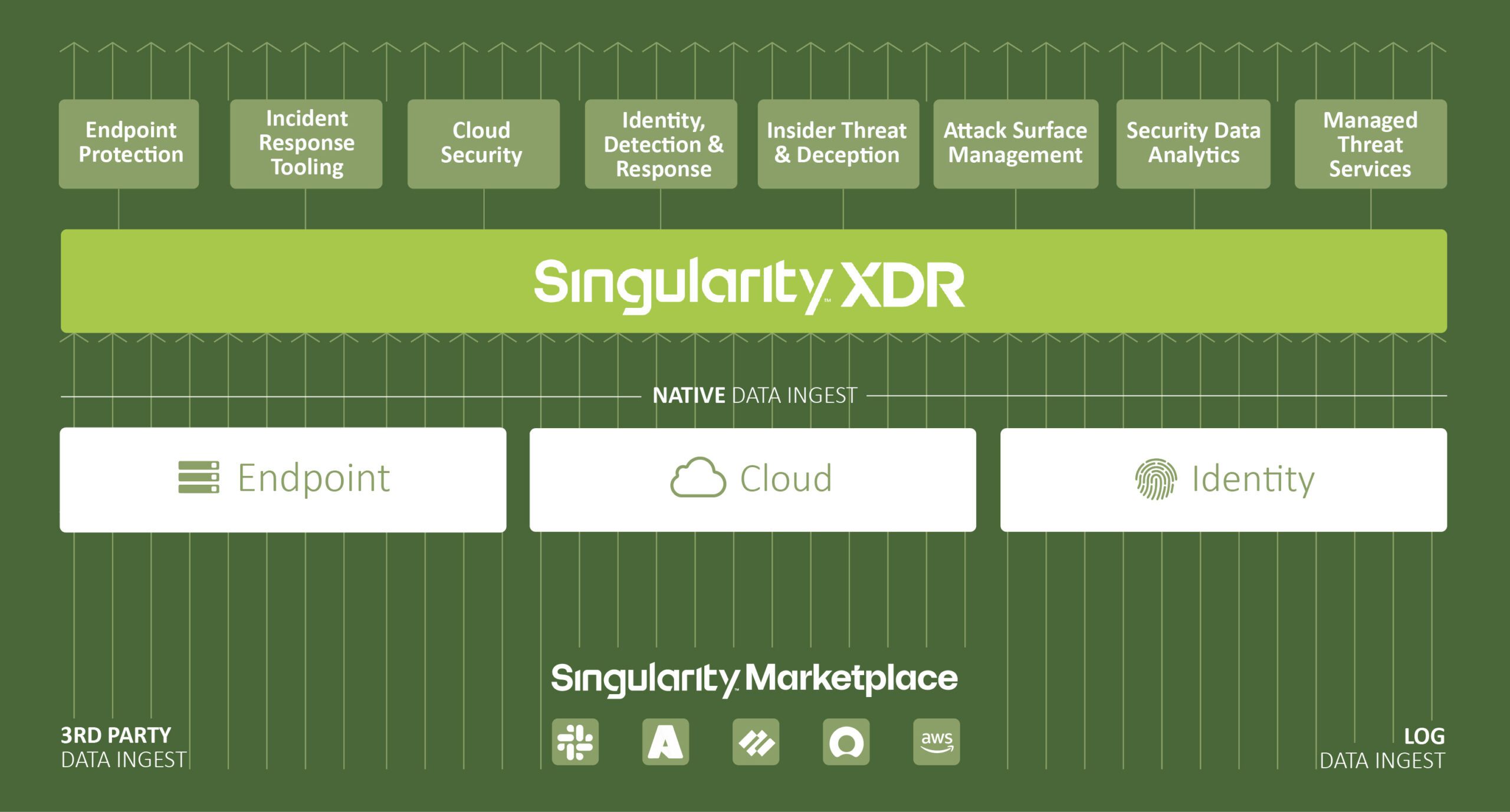

XDR, die Abkürzung für Extended Detection and Response, ist eine aufstrebende Lösung, die in der Lage ist, Ereignis-Telemetrie über mehrere Ressourcen und Sicherheitsebenen – E-Mail, Server, Cloud, Endpunkt und Netzwerk – zu analysieren und zu korrelieren, um Angriffe schnell zu erkennen.

Da die Angreifer immer raffiniertere Techniken einsetzen, ist es für sie ein Leichtes, sich in den Nahtstellen des Netzwerks zu verstecken. XDR löst die gescheiterten Versprechen von SIEM- und SOAR-Technologien ein und bietet Prävention, Erkennung und Reaktion über verschiedene Netzwerkressourcen, Anwendungssuiten, Cloud-Implementierungen, Benutzeridentitäten und mehr.

XDR bietet Sicherheitsteams die Möglichkeit, sich von der ständigen Auswertung und Untersuchung einzelner Warnmeldungen zu lösen und zu einem stärker operativ ausgerichteten Ansatz überzugehen, bei dem XDR die tiefgreifenden kontextbezogenen Korrelationen bereitstellt, die erforderlich sind, um Angriffe in ihren frühesten Stadien zu erkennen und zu beenden, lange bevor sie zu einem ernsthaften Sicherheitsverstoss eskalieren können.

XDR hat sich weiterentwickelt, um einen breiteren Ansatz zur Identifizierung von Bedrohungen zu verfolgen, der das Gesamtbild über mehrere Sicherheitsebenen und Netzwerkkomponenten hinweg betrachtet, und bietet die Möglichkeit, prädiktive Reaktionen zu automatisieren, indem die gesamte bösartige Operation verstanden wird, anstatt nur einen Aspekt des Angriffs oder einen anderen einzeln zu melden.

Wie funktioniert XDR?

XDR stützt sich auf mehrere Ereignis-Telemetrie-Ströme, um einen klaren Überblick und eine Analyse aller Sicherheitsebenen zu ermöglichen. Es macht komplexe Sicherheitsfunktionen für Sicherheitsteams leichter zugänglich. XDR automatisiert und vereinfacht die Erkennungsprozesse, die vor der Einführung von XDR einen erheblichen Zeit- und Ressourcenaufwand für manuelle Bewertungen erforderten.

Anstelle eines endlosen Stroms unkorrelierter Warnungen voller False Positives können sich Sicherheitsteams auf die Erkennung von Ketten potenziell bösartiger Verhaltensweisen konzentrieren und den gesamten Umfang der Operation in Echtzeit von der Wurzel her über alle betroffenen Geräte und Benutzer hinweg sehen.

XDR bricht Informationssilos auf und korreliert Ereignisdaten über alle Elemente eines Unternehmenssystems hinweg. Das Ergebnis ist ein klarerer Einblick in eine entstehende Bedrohung. XDR automatisiert zum Beispiel die Ursachenanalyse, um eine klare Zeitachse und den Weg einer Bedrohung über E-Mail, Endgeräte, Server, Cloud-Workloads und Identitäten hinweg aufzuzeigen. Dies ermöglicht es Analysten, die Bedrohung zu bewerten und entsprechende Maßnahmen zu ergreifen, anstatt manuell alles aus einer zufälligen Auswahl an ansonsten unzusammenhängenden Warnmeldungen zusammenzusetzen.

Wie ergmöglicht XDR Zero Trust?

XDR bietet eine Alternative zu Tools für die Analyse des Netzwerkverkehrs (NTA) und anderen reaktiven Tools und liefert die Transparenz und die Zusammenhänge zwischen den Warnmeldungen der Sicherheitslösungen, die zur Verbesserung von EDR-, SIEM- und SOAR-Lösungen beitragen.

Es nutzt Bedrohungsdaten und mehrdimensionale Verkehrsalgorithmen, um mögliche Angriffe zu erkennen, bevor ein Schaden entstanden ist. XDR tut dies in Echtzeit in der Cloud, in Netzwerken und auf einzelnen Endpunkten.

Unternehmen können XDR daher über diese Funktionen für Zero-Trust-Initiativen nutzen, um Bedrohungen in Echtzeit früher zu erkennen, da es als «zentrales Nervensystem» von Zero Trust fungieren kann, indem es eine kontinuierliche Überwachung von Ereignissen über alle Sicherheitsvorgänge hinweg bietet.

Skalierung von Zero Trust mit XDR

Zero Trust ist kein Wissen für sich, sondern stützt sich auf Single Sign-On, Netzwerksegmentierung und Multi-Faktor-Authentifizierung, um zu überwachen, welchen Benutzern zu vertrauen ist. Diese Technologien können Organisationen helfen, den Geist von Zero Trust zu erreichen, aber sie können sie nicht auf die Ebene einer unternehmensweiten Sicherheit heben. XDR hingegen kann dies.

Der erste Schritt auf dem Weg zu Zero Trust besteht darin, die Scheuklappen des Vertrauens zu entfernen und bösartiges Verhalten, das sich hinter vertrauenswürdigen Identitäten und Anwendungen verbirgt, wirklich zu instrumentieren, zu überwachen und zu erkennen, ohne die IT und das Unternehmen zu stören oder zu schädigen – und XDR bietet diese Möglichkeit.

Durch die Nutzung der umfangreichen Integrationsmöglichkeiten von Identitäts-, E-Mail-, Arbeits- und Cloud-Diensten kann XDR eine effektive und zuverlässige Erkennung von heimlichen Bedrohungen gewährleisten, bevor diese eskalieren, um einen wirksamen Schutz vor Datenverlusten und komplexen Ransomware- und Datendiebstahl-Angriffen zu gewährleisten.

Heutige Verteidiger werden oft durch ein isoliertes technisches Paket behindert, das oft grosse blinde Flecken aufweist, insbesondere in Bereichen wie Identität und E-Mail. Die Realität ist, dass es in der heutigen verteilten Umgebung schwieriger ist, Angriffe zu verfolgen und zu beenden. Wenn ein Angreifer es auf wertvolle Daten abgesehen hat, geschieht dies nicht mehr nur innerhalb des Unternehmensnetzwerks. Sie stehlen wahrscheinlich eine Identität und wechseln zu einer SaaS-Anwendung oder zur Cloud-Infrastruktur.

An dieser Stelle kommt die Leistungsfähigkeit von XDR ins Spiel. Jedes Unternehmen, das den Übergang zu einer Zero-Trust-Architektur plant, muss zunächst die Nachfrage nach einer umsetzbaren Reaktion auf Vorfälle gegen die grössten Bedrohungen wie Ransomware, Kompromittierung von Geschäfts-E-Mails und Kontoübernahme erfüllen. XDR wurde entwickelt, um den Unternehmen die Transparenz zu bieten, die sie benötigen, um sich auf ihre Zero Trust-Sicherheitslage über alle Netzwerkressourcen hinweg verlassen zu können.

Moderne Unternehmen sind viel mehr als Endpunkte in Netzwerken und benötigen daher Erkennungs- und Reaktionsfähigkeiten, die alle Aspekte ihrer Geschäftsabläufe abdecken, wenn sie eine Zero-Trust-Stellung erreichen wollen.

Blog von Anthony M. Freed, Retrieved 2022, Dezember 6

Der Inseya CareFree Service

Zusätzlich zu der wichtigen Verbesserung im Backend durch die Integration von EDR-, SIEM- und SOAR-Lösungen integriert Inseya auch den SentinelOne SOC Betrieb direkt in die Kunden-Tenants. Konkret übernimmt mit der Vigilance Funktion das SentinelOne SOC für den Kunden unsichtbar sämtliche Events und Eskalationen, damit diese durch Inseya direkt in den IR (Incident & Response) Prozess eingespiesen werden können. Der Kunde profitiert damit vom weltweit aufgestellten, im follow-the-sun Betrieb 7×24 agierenden SOC, das wertvolle IOCs von Millionen Endpunkten direkt verwerten und damit ein unerreichtes Benutzererlebnis ermöglicht. Gerade gegen «zero day» Attacken sowie «high critical» Incidents wie Log4j hat sich diese Architektur als hoch-wirksameren Schutz bewährt.

Nichtsdestotrotz können auch kundenspezifische Telemetriedaten direkt in das XDR Backend eingespiesen werden. Durch das Skylight API (Release date Q1/2023) sind auch direkte Manipulationen zu wichtigen Infrastruktur-Elementen wie Azure-AD bereitgestellt.

Inseya verfügt als SentinelOne MSSP Partner über hervorragend ausgebildete und zertifizierte Engineers, um Kundenprojekte erfolgreich zu implementieren und zu betreuen. Die Account Management und Customer Success Teams stellen jederzeit sicher, dass die Kunden transparent und professionell betreut sind. Wohin und wie Sie sich auch entwickeln, wir werden über die erforderlichen Expertenressourcen verfügen und Sie in der Herausforderung, der sich jede XDR Transformationsinitiative stellen muss, begleiten und unterstützen.

Inseya unterstützt Sie auf Ihrem Weg der digitalen Transformation, indem die gesamtheitliche Planung und schrittweise Umsetzung mit dem Kunden erarbeitet wird. Nebst den technischen Aspekten wird viel Wert auf Usability, Prozesse und Kommunikation sowie der Einbezug aller Stakeholder gelegt.

Weitere Informationen zum Thema:

- Vier Gründe, noch heute eine XDR-Lösung zu implementieren

- SentinelOne Produkteseite

- Schauen Sie unsere SentinelOne Live-Demo

Reto hat die Firma 2007 mit Daniel Bieri gegründet und leitet sie seither. Er ist gerne auf Mandaten bei Kunden und freut sich, persönlich und als Firma einen Beitrag zur sicheren, digitalen Arbeitswelt leisten zu können. Er ist Ingenieur FH mit einem NDS in BWL und aktiver Verwaltungsrat. In der Freizeit ist er gerne aktiv in der Natur unterwegs.