FluBot – das neue Trojaner-Übel

Aktuell ist der brandgefährlicher Android-Trojaner namens FluBot wieder auf mobilen Geräten im Umlauf. Dies ist bereits die zweite Welle des Trojaners, die erste Welle hat bereits Ende 2020 hohe Wellen geschlagen. Das Ziel ist von Schweizer Handy-Nutzerinnen und Nutzer sensible Daten zu ergattern.

Wie funktioniert der Trojaner genau?

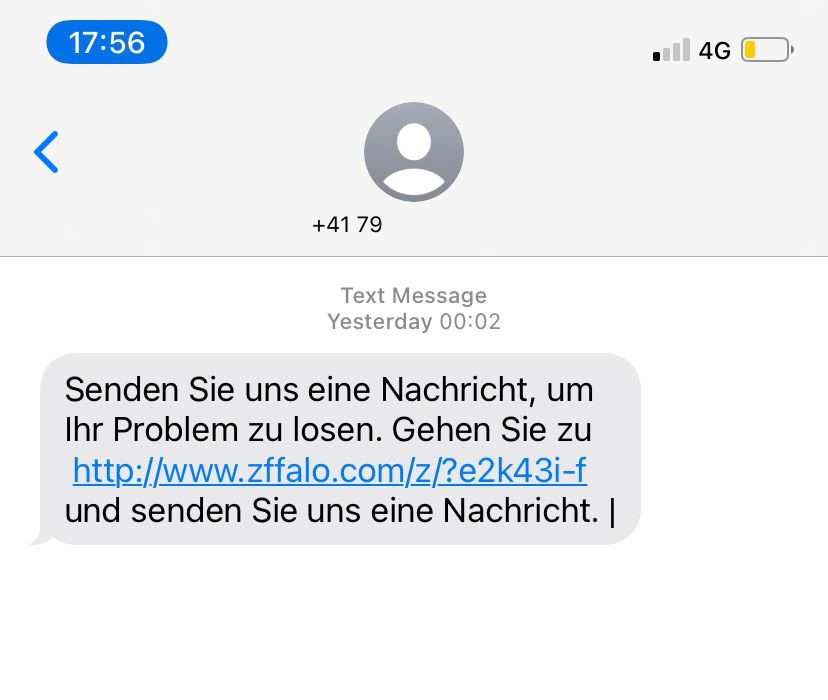

Der Handynutzer erhält eine SMS oder MMS, wo z.B. eine verpasste Voicemail angezeigt wird. In dieser SMS ist auch noch ein Link hinterlegt, welcher suggeriert, dass man für das Abhören der Voicemail eine zusätzliche Applikation braucht. Eine andere Variante wäre eine Nachricht wie «…um Ihr Problem zu lösen» klicken Sie hier.

Der Link führt Sie auf eine Website, auf welcher eine App heruntergeladen werden kann. Falls diese App installiert wurde, ist in diesem Moment die Schadsoftware auf dem Gerät aktiv. Android blockiert die Installation aus unbekannten Quellen, aber diese Sicherheitsfunktion lässt sich einfach manuell übersteuern, wenn dies vom User nicht bereits bei einer vorgängigen Installation gemacht wurde.

Da FluBot grundsätzlich auf Android Geräte abzielt, sind die iOS User nicht komplett von der Attacke ausgeschlossen. Die Malware Applikation kann jedoch nicht auf iOS Geräten installiert werden. Daher werden iOS-User auf eine betrügerische Phishingseite weitergeleitet. Dort wird versucht den User in teure Abofallen oder Premiumdienste zu locken.

Was ist das Ziel der Angreifer?

Das Ziel der Angreifer ist es vor allem an Kreditkarten und Bankdaten zu gelangen, um diese selbst zu nutzen oder im Darknet zu verkaufen. Sie sind auch an allen sonstigen privaten Informationen wie die Kontaktdaten auf den Geräten interessiert. Letztere werden dann wieder dazu genutzt, um die betrügerischen SMS an alle Kontakte der betroffenen Person weiterzuleiten.

Eine Nachricht mit einem suspekten Link, welche jedoch von einer vertrauenswürdigen Person zugeschickt wird, wird weniger hinterfragt und öfters angeklickt. Somit kann sich Flubot enorm schnell weiterverbreiten.

In Medienberichten wird auch berichtet, dass Flubot ohne Einwilligung des Users Premium-Abodienste via SMS «für den User» abonniert, was sehr schnell hohe Kosten für den Endbenutzer zur Folge hat. FluBot blendet zudem Masken für Kreditkarteninfos ein und versucht somit die persönlichen Daten des Opfers abzugreifen. Die Eingaben aus Coinbase, Biance, dem Blockchain Wallet und Gmail werden ebenfalls abgegriffen und an die Angreifer übermittelt.

Warum sind die Hacker an meine Nummer gekommen?

Die Experten (Zimperium) gehen von Datenleaks in Facebook, LinkedIn oder auch Clubhouse aus. Vor allem Clubhouse war während dem harten Lockdown der Pandemie sehr beliebt und hat offenbar viele Telefonnummern aus Adressbüchern weitergegeben. Es wird aber auch vermutet, dass die Cyberkriminellen zufällig Schweizer Mobilfunknummern genieren und massenhaft durchprobieren.

Was kann man dagegen machen?

Ihr Telefonanbieter wird nie nach der Installation einer App fragen. Auf allen Betriebssystemen gibt es eine integriere Voicemail Funktionalität. Normalerweise muss man die eigene Mailbox einfach anrufen. Drücken Sie nie auf einen Link in einer suspekten SMS. Wenn trotzdem auf einen Link gedrückt wird, dann laden Sie in keinem Fall eine Applikation herunter oder installieren irgendetwas.

Schauen Sie sich die Links genau an. Meistens ist auf den ersten Blick ersichtlich, dass der Link suspekt ist, da grösstenteils sehr komische URLs verwendet werden, welche nicht zum Kontext der SMS übereinstimmen.

Den besten Schutz gegen Flubot sowie auch weitere Malware bietet eine Mobile Threat Defense Lösung auf dem Gerät. Diese erkennt diese Links sowie Malware Applikationen und blockiert diese bevor überhaupt Schaden auf den Geräten angerichtet werden kann.

Was mache ich, wenn ich befallen worden bin

- Setzen Sie Ihr Handy auf die Werkstellungen zurück

- Lassen Sie Ihre Kreditkarte Sofort sperren und beantragen Sie eine neue Karte

- Ändern Sie umgehend Ihre Logindaten zu allen von Ihnen genutzten Accounts, insbesondere zu den E-Banking Seiten oder Kryptowallets

- Wenn Sie als E-Mailprogramm Gmail nutzen, dann ändern Sie die Zugangsdaten von einem anderen Gerät aus

Benjamin ist Security Engineer bei Inseya mit einem ausgeprägten Fokus auf Enterprise Mobility Lösungen verschiedenster Hersteller. Als Certified Ethical Hacker vertieft er sich gerne in die Endpoint Security und testet diese mit praktischen Beispielen. Mit seiner Erfahrung kann er neue Anforderungen rasch und effizient genau nach den Ansprüchen des Kunden umsetzen. Die Freizeit verbringt er gerne an der Aare, mit Kochen oder Handball spielen.